Facebook, kullanıcıları Libya’da devam eden siyasi kriz hakkında bilgilendirdiği iddia edilen kötü niyetli bağlantılarla Uzaktan Erişimli Truva Atlarını (Remote Access Trojans – RAT) yaydığı tespit edilen 30’dan fazla hesabı kapattı.

“Tripoli Operasyonu” olarak adlandırılan ve siber güvenlik danışmanı olan Check Point Research tarafından keşfedilen geniş çaplı saldırı, bu hesapların en az 2014’ten bu yana potansiyel olarak binlerce kurbanı etkileyebilecek kötü amaçlı bir dağıtım noktası olduğunu tespit etti.

Araştırmacılara göre bazıları 100.000’den fazla takipçisi olan hesaplar, şüphesiz mağdurları ülkedeki en son hava saldırısı veya teröristlerin ele geçirilmesi hakkında bilgilendirmesi gereken linklere tıklayıp dosya indirmeleriyle birlikte kötü amaçlı yazılım dağıtıyorlardı.

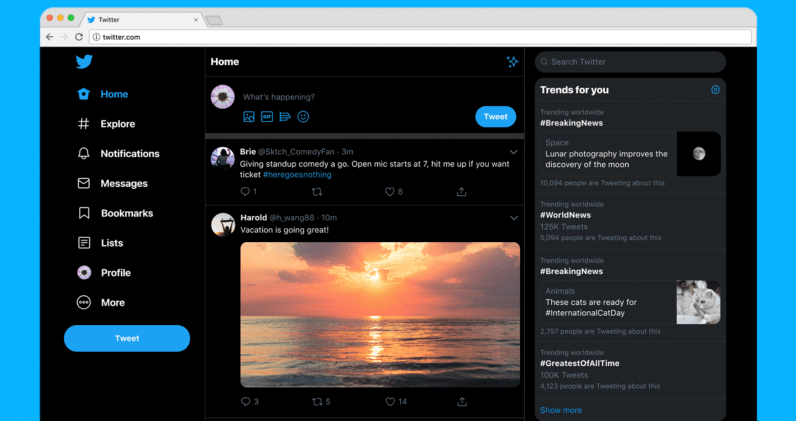

Olay, şirketlerin kötü niyetli işlemleri uzak tutmak için çeşitli otomatik ve manuel sistemlere yatırım yaparken bile kötü amaçlı yazılım saldırılarını başlatmak için sosyal medya platformlarının nasıl kötüye kullanılabileceğini hatırlatıyor.

Nasıl Keşfedildi?

Araştırmacılar, ülkenin önde gelen bir Libya-Amerikan siyasi figürü olan Libya’nın Ulusal Ordusu komutanı Khalifa Haftar’ı taklit eden bir Facebook sayfasını gördükten sonra bu sayfayı incelemeye başladıklarını söylediler.

Nisan 2019’da 11.000’in üzerinde takipçisi ile oluşturulmuş olan Facebook sayfası, Libya’nın istihbarat birimlerinden sızıntı olarak gizlenmiş bağlantılar içeren yayınları paylaştı.

Bu sızıntıların “Katar ya da Türkiye gibi Libya’ya karşı çıkan ülkeleri ifşa eden belgeleri” veya “Trablus’un başkentini bombalamaya çalışırken yakalanan bir pilotun fotoğraflarını” içerdiği iddia edildi. Bazı URL’ler kullanıcıları Libya silahlı kuvvetlerine katılmak isteyen vatandaşlara yönelik mobil uygulamalar indirmeye yönlendirdi.

Ancak gerçekte bu URL’ler, kötü niyetli komut dosyaları indirmeye ve saldırganın çeşitli saldırılar gerçekleştirmesi için cihazlara uzaktan erişim sağlayan Houdini, Remcos ve SpyNote gibi açık kaynaklı uzaktan yönetim araçlarının versiyonları olan Android uygulamalarını kullanmaya çalıştı.

Gerçek amaçlarını gizlemeye yönelik başka bir girişimde, URL’ler bit.ly, goo.gl ve TinyURL gibi URL kısaltma hizmetleri kullanılarak gizlendi. İkincisi, kötü amaçlı komut dosyalarının kendilerinin Google Drive, Dropbox ve Box gibi dosya barındırma hizmetlerinde depolandığı tespit edildi.

Ancak saldırganın, Libya’nın en büyük mobil operatörlerinden biri olan Libyana da dahil olmak üzere meşru web sitelerinde kötü amaçlı dosyaları barındırmayı başardığı örnekleri de buldular.

Check Point araştırmacıları, “Saldırganın kullandığı araç kümesi gelişmiş veya etkileyici olmasa da, uyarlanmış içeriğin, gerçek web sitelerinin ve çok sayıda takipçisi olan oldukça etkin sayfaların kullanılması, binlerce kurbanı etkileme olasılığını daha da kolaylaştırdı” diyor.

Facebook yazılarının “çok sayıda yanlış yazılmış kelime, eksik harf ve Arapça’da tekrarlanan yazım hatası” ile karıştırıldığı tespit edildi. Yazım hataları, içeriğin bir Arapça çeviri programı tarafından oluşturulduğunu onaylama konusunda önemli bir ipucuydu.

Yanlış kelime öbeklerinin bazı kombinasyonlarının araştırılması, araştırmacıları, hepsinin aynı kötü kişiler tarafından yapıldığını ispatlayan, aynı benzersiz hataları içeren bir Facebook sayfaları ağına yönlendirmişti.

Saldırgan Kim?

Orijinal Facebook sayfası tarafından paylaşılan kötü amaçlı komut dosyaları sonunda, etki alanı adıyla aynı komut ve kontrol (C&C) sunucusunda takip edildi: drpc.duckdns [.] Org.

Bir C&C sunucusu tipik olarak, kötü amaçlı yazılımın tehlikeye attığı sistemlere komut vermek ve bir hedef ağdan çalınan verileri almak için kullanılan bir siber suçlu tarafından kontrol edilen bir bilgisayardır.

Ayrıca, etki alanının başka bir web sitesiyle ilişkilendirilmiş bir IP adresine çözümlendiğini tespit ettiler: libya-10[.]Com[.]Ly. Tesadüfen aynı zamanda 2017 yılında kötü niyetli dosyaları dağıtmak için C&C sunucusu olarak da kullanıldığı tespit edildi.

Daha sonraki bir WHOIS etki alanı aramasıyla araştırmacılar, “Dexter Ly” takma adı altındaki birinin, drpc1070@gmail.com e-posta adresini kullanarak her iki domaini de kaydettiklerini belirledi.

Diğer ad, araştırmacıları daha önceki sayfalarda bulunan aynı yazım hatalarını tekrar ettiği bulunan başka bir Facebook hesabına yönlendirdi. Hesabın Facebook alışkanlıklarına dair daha yakından yapılan bir inceleme, saldırganın devlet görevlilerine ait hassas bilgileri ele geçirdiğini de ortaya çıkardı.

Etkisi

Bağlantıları oluşturmak için URL kısaltma hizmetlerinin kullanılması, Check Point araştırmacılarının belirli bir bağlantının kaç kez tıklandığını ve hangi coğrafi konumdan olduğunu belirlemesini sağlamıştır.

Analiz, Facebook sayfalarının linklerin en yaygın kaynağı olduğunu ortaya koydu. Tıklamaların çoğu Libya’dan yapılmış görünüyor. Ancak olayın Avrupa, ABD ve Kanada’ya kadar ulaştığı da doğrulandı. Bu noktada bir tıklamanın mutlaka başarılı bir virüs sızıntısı anlamına gelmediğini belirtmekte fayda var.

Facebook, Check Point araştırmacılarının bulgularını özel olarak bildirmesinin ardından kötü amaçlı yazılımları dağıtan sayfaları ve hesapları kapattı.